A Encruzilhada da Cibersegurança: Por que a Resolução BCB 538/2025 exige mais do que Firewalls no Setor Financeiro

- Cyber Security Brazil

- 7 de abr.

- 2 min de leitura

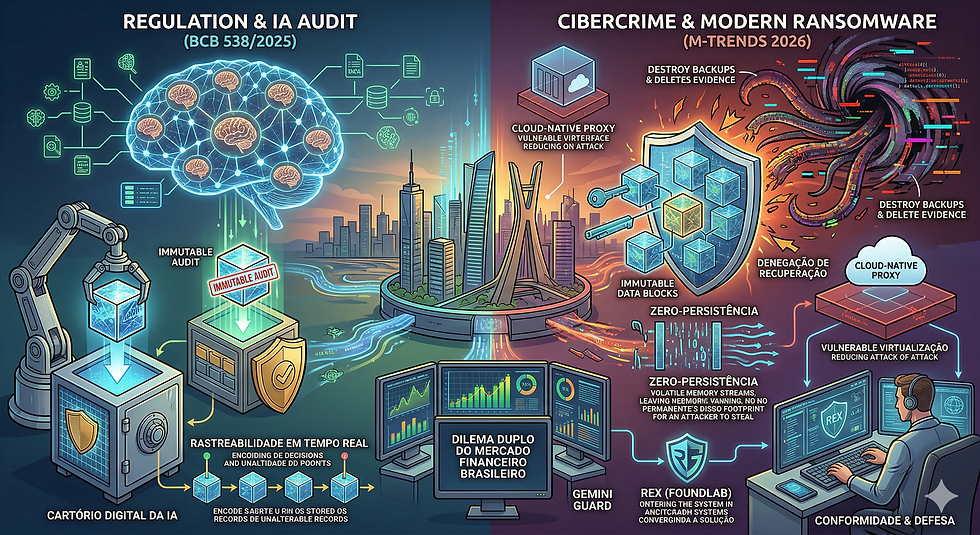

O mercado financeiro brasileiro está sob pressão de um dilema duplo: a nova regulação de transparência e fiscalização sobre Inteligência Artificial (IA) e o combate a ataques cibernéticos que se tornaram fundamentalmente destrutivos. O relatório M-Trends 2026 da Mandiant confirma o agravamento das ameaças, enquanto a Resolução BCB 538/2025 do Banco Central impõe uma redefinição urgente nas arquiteturas de segurança.

O setor financeiro, que responde por 14,6% das investigações globais, precisa de sistemas que transformem a segurança em uma prova inalterável.

I. O Imperativo Regulatório: Rastreabilidade Inviolável da IA

A principal exigência do Banco Central é que as instituições financeiras consigam provar e auditar cada decisão tomada por seus sistemas de IA. O problema central é que os sistemas de registro comuns (logging) são insuficientes, pois as trilhas de evidência podem ser alteradas ou apagadas, comprometendo a auditoria.

A solução de mercado para essa lacuna é a adoção de uma arquitetura que garanta o registro de dados de auditoria de forma imutável. Esse histórico deve ser armazenado sob condições que impeçam qualquer modificação ou exclusão subsequente, funcionando como um "Cartório Digital" das operações.

II. A Imutabilidade Como Defesa Contra o Ransomware Moderno

A necessidade regulatória por imutabilidade oferece uma blindagem direta contra as novas táticas de ataque. O cibercrime, conforme o M-Trends 2026, evoluiu para a denegação de recuperação, destruindo backups e trilhas de evidência para forçar o pagamento.

Ao garantir que o registro de conformidade da IA seja resistente à exclusão — mesmo por usuários internos ou invasores com acesso amplo —, o setor financeiro protege sua capacidade de recuperação e anula a principal tática de chantagem moderna.

III. Vishing e a Proteção do Acesso Privilegiado

O vishing (phishing por voz) saltou para o segundo vetor de infecção mais comum (11%), sendo altamente eficaz no roubo de credenciais privilegiadas no setor financeiro.

Para combater isso, as arquiteturas de nova geração adotam o conceito de Zero-Persistência, garantindo que as informações sensíveis da IA não sejam mantidas em disco, existindo apenas na memória volátil. Além disso, utilizam chaves criptográficas baseadas em hardware seguro para validar alterações de políticas, impedindo que credenciais roubadas causem danos permanentes.

IV. Isolamento de Infraestrutura Crítica

Ataques direcionados a infraestruturas de virtualização (hypervisors) por grupos como o UNC6201 exigem que os mecanismos de segurança mais críticos operem de forma isolada. A tendência do mercado é buscar soluções Cloud-Native (sem estado), que atuam como proxies de segurança e não necessitam de volumes de disco permanentes, isolando a lógica de conformidade e reduzindo a superfície de ataque em comparação com soluções instaladas em ambientes virtualizados tradicionais

Arquiteturas como a Rex (Gemini Guard), da Foundlab, exemplificam essa convergência. A solução foi projetada para garantir a rastreabilidade em tempo real e a imutabilidade do registro de auditoria, atendendo integralmente à BCB 538/2025, ao mesmo tempo que fornece defesa avançada contra as táticas de denegação e roubo de credenciais.