OpenAI corrige falha de roubo de dados no ChatGPT e vulnerabilidade de token do GitHub no Codex

- Cyber Security Brazil

- 30 de mar.

- 2 min de leitura

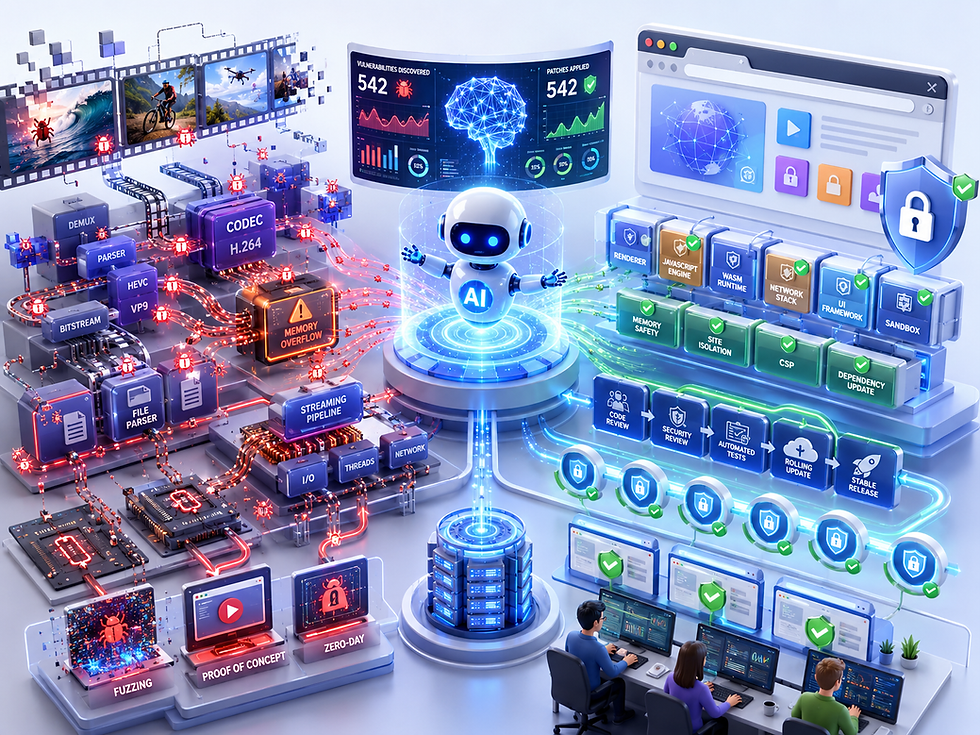

Uma vulnerabilidade inédita identificada no ChatGPT levantou preocupações relevantes sobre a segurança de plataformas baseadas em inteligência artificial. A falha, descoberta pela Check Point, permitia que dados sensíveis de usuários — incluindo mensagens, arquivos enviados e outros conteúdos — fossem extraídos sem qualquer conhecimento ou consentimento.

Segundo os detalhes divulgados, bastava um único prompt malicioso para transformar uma interação comum em um canal oculto de exfiltração de dados, evidenciando uma nova superfície de ataque emergente no uso de IA.

O problema explorava um mecanismo oculto baseado em requisições DNS dentro do ambiente Linux utilizado pelo ChatGPT para execução de códigos e análise de dados. Essa técnica permitia contornar completamente os controles de segurança da plataforma, criando um canal invisível de comunicação externa.

Além disso, a vulnerabilidade poderia ser utilizada para estabelecer acesso remoto ao ambiente e executar comandos arbitrários, ampliando significativamente o impacto potencial do ataque. A falha foi corrigida pela OpenAI em fevereiro de 2026, sem evidências de exploração ativa até o momento.

Outro ponto crítico revelado envolve o risco ampliado por GPTs personalizados. Nesse cenário, a lógica maliciosa poderia ser incorporada diretamente na aplicação, eliminando a necessidade de engenharia social para induzir o usuário a executar comandos perigosos.

Esse modelo torna os ataques mais sofisticados e difíceis de detectar, principalmente em ambientes corporativos onde ferramentas de IA já são amplamente utilizadas para lidar com dados sensíveis.

Paralelamente, uma segunda vulnerabilidade crítica foi identificada no Codex, agente de engenharia de software da OpenAI. A falha permitia a injeção de comandos por meio do nome de branches no GitHub, possibilitando o roubo de tokens de autenticação e acesso completo a repositórios de código.

Com isso, invasores poderiam realizar movimentação lateral e comprometer sistemas inteiros dentro de ambientes de desenvolvimento. A vulnerabilidade foi corrigida no início de fevereiro de 2026, após divulgação responsável.

Especialistas alertam que esses incidentes reforçam um novo paradigma de risco: ferramentas de IA deixaram de ser apenas interfaces inteligentes e passaram a operar como ambientes computacionais completos.

Isso exige uma mudança na abordagem de segurança, com a implementação de camadas adicionais de proteção, monitoramento independente e controles específicos contra ataques como prompt injection e abuso de agentes automatizados.

Outro vetor de risco crescente envolve extensões de navegador maliciosas capazes de capturar conversas com chatbots de forma silenciosa.

Essas ferramentas podem viabilizar desde roubo de identidade até campanhas de phishing direcionadas e venda de informações sensíveis em fóruns clandestinos, ampliando ainda mais o impacto potencial desse novo ecossistema de ameaças.