Hackers se passam por suporte de TI no Microsoft Teams para implantar malware SNOW em empresas

- Cyber Security Brazil

- há 3 horas

- 3 min de leitura

Um novo cluster de ameaças identificado como UNC6692 está utilizando técnicas avançadas de engenharia social para comprometer ambientes corporativos, explorando a confiança de usuários em ferramentas de colaboração como o Microsoft Teams. A campanha, analisada pela Mandiant, demonstra uma evolução significativa em ataques que combinam manipulação psicológica, uso de serviços legítimos e malware modular altamente sofisticado.

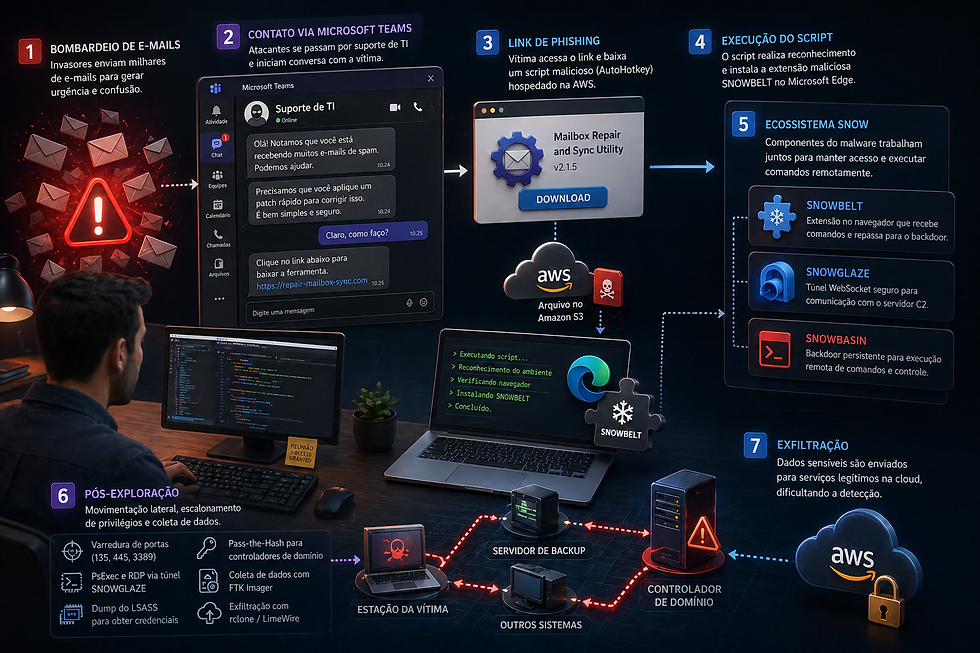

A cadeia de ataque começa com um bombardeio massivo de e-mails, técnica conhecida como email bombing, que tem como objetivo gerar confusão e urgência na vítima. Pouco tempo depois, o invasor entra em contato via Teams se passando por um membro do suporte de TI, oferecendo ajuda para resolver o suposto problema. Essa abordagem aumenta significativamente a taxa de sucesso, especialmente entre executivos e profissionais de alto nível — que representaram 77% dos alvos observados em 2026.

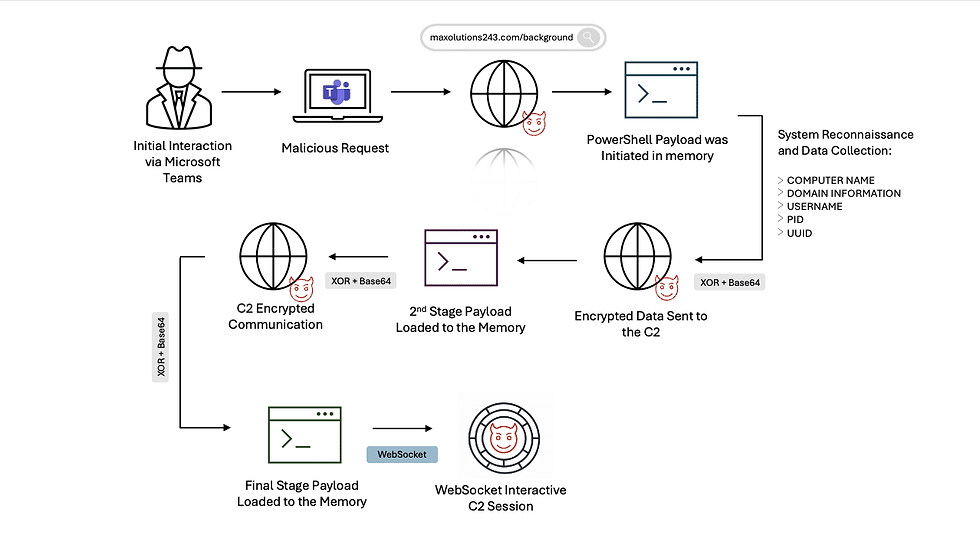

Durante a interação, a vítima é induzida a clicar em um link malicioso que leva a uma página falsa chamada “Mailbox Repair and Sync Utility”. A partir daí, um script em AutoHotkey é baixado de um bucket na AWS e executado localmente. Esse script atua como um primeiro estágio do ataque, realizando reconhecimento do ambiente e preparando a instalação dos componentes maliciosos.

Um dos elementos mais sofisticados da operação é o uso do SNOWBELT, uma extensão maliciosa baseada em Chromium instalada silenciosamente no navegador Edge. Essa extensão funciona como um backdoor em JavaScript, responsável por receber comandos dos invasores e repassá-los para outros módulos do malware.

O ecossistema SNOW é composto por múltiplos componentes que operam de forma integrada. O SNOWGLAZE, desenvolvido em Python, cria um túnel WebSocket criptografado entre o ambiente da vítima e o servidor de comando e controle (C2), permitindo comunicação persistente e furtiva. Já o SNOWBASIN atua como backdoor principal, possibilitando execução remota de comandos via cmd ou PowerShell, captura de tela, movimentação de arquivos e manutenção de acesso persistente.

Após obter acesso inicial, os hackers avançam para a fase de pós-exploração. Entre as ações observadas estão a varredura de portas críticas (135, 445 e 3389) para movimentação lateral, uso de ferramentas como PsExec para execução remota, e exploração de sessões RDP através dos túneis estabelecidos.

Para escalonamento de privilégios, os invasores extraem a memória do processo LSASS — técnica comum para obtenção de credenciais — e utilizam ataques como Pass-the-Hash para se mover dentro do domínio. Em seguida, ferramentas como FTK Imager são utilizadas para coletar dados sensíveis, incluindo o banco de dados do Active Directory, que posteriormente é exfiltrado utilizando utilitários como Rclone ou ferramentas similares.

Um dos pontos mais críticos da campanha é o uso extensivo de serviços legítimos de cloud, como AWS, tanto para hospedagem de payloads quanto para exfiltração de dados. Essa estratégia permite que o tráfego malicioso se misture com atividades legítimas, dificultando a detecção por soluções tradicionais baseadas em reputação ou perímetro.

Além disso, a campanha reforça uma tendência crescente: o abuso de ferramentas corporativas confiáveis como vetor de ataque. Plataformas como Microsoft Teams estão sendo exploradas como superfícies de ataque primárias, substituindo métodos tradicionais como e-mails de phishing.

Especialistas recomendam que organizações adotem controles mais rigorosos sobre comunicações externas no Teams, implementem validação formal de solicitações de suporte de TI, restrinjam o uso de ferramentas de acesso remoto e reforcem políticas de segurança para execução de scripts e uso do PowerShell.

O caso evidencia que ataques modernos não dependem apenas de vulnerabilidades técnicas, mas exploram principalmente o comportamento humano e a confiança em ferramentas legítimas, tornando a detecção e prevenção cada vez mais desafiadoras.