Ferramenta open source com IA é usada em ataques contra dispositivos FortiGate

- Cyber Security Brazil

- 4 de mar.

- 3 min de leitura

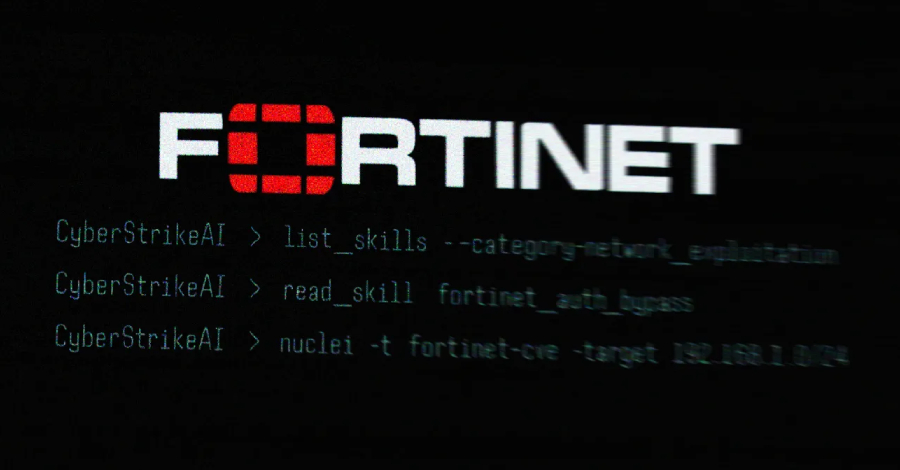

Uma ferramenta de segurança ofensiva baseada em inteligência artificial chamada CyberStrikeAI foi utilizada em uma campanha automatizada de ataques contra dispositivos Fortinet FortiGate, comprometendo centenas de equipamentos em 55 países. A atividade foi atribuída a um invasor que fala russo e que utilizou recursos de IA generativa para automatizar a descoberta e exploração de vulnerabilidades.

A investigação foi conduzida pela Team Cymru após análise de um endereço IP utilizado na campanha (212.11.64[.]250), responsável por realizar varreduras em larga escala na internet em busca de appliances FortiGate vulneráveis.

A CyberStrikeAI é uma plataforma open source de testes ofensivos com inteligência artificial, desenvolvida por um programador chinês conhecido pelo pseudônimo Ed1s0nZ. Pesquisadores acreditam que o desenvolvedor possa ter ligações indiretas com operações cibernéticas alinhadas ao governo chinês.

Ataques com IA comprometeram mais de 600 dispositivos

Os detalhes da campanha vieram à tona inicialmente após análises da Amazon Threat Intelligence, que detectou um invasor desconhecido utilizando modelos de IA generativa como Claude (Anthropic) e DeepSeek para automatizar ataques contra equipamentos FortiGate.

Segundo os dados coletados, mais de 600 appliances FortiGate foram comprometidos ao redor do mundo. Os ataques foram conduzidos por meio de scripts automatizados capazes de identificar vulnerabilidades e iniciar cadeias de exploração sem intervenção humana.

A CyberStrikeAI atua como um framework de automação ofensiva, permitindo integrar diversas ferramentas de segurança e conduzir ataques complexos com apoio de inteligência artificial.

Plataforma integra mais de 100 ferramentas de segurança

De acordo com informações disponíveis no repositório do projeto no GitHub, a CyberStrikeAI foi desenvolvida em linguagem Go e integra mais de 100 ferramentas de segurança voltadas para diferentes etapas de um ataque cibernético.

Entre suas principais funcionalidades estão:

descoberta de vulnerabilidades

análise de cadeias de ataque

recuperação de conhecimento técnico

visualização de resultados

automação de testes de segurança

Pesquisadores identificaram 21 endereços IP distintos executando a ferramenta entre 20 de janeiro e 26 de fevereiro de 2026.

A infraestrutura utilizada para executar a CyberStrikeAI foi encontrada principalmente em servidores localizados em:

China

Singapura

Hong Kong

Outros servidores associados à ferramenta também foram identificados em Estados Unidos, Japão e Suíça.

Desenvolvedor também criou ferramentas para exploração e jailbreak de IA

A análise do perfil GitHub do desenvolvedor revelou que o mesmo também publicou outras ferramentas relacionadas a exploração de vulnerabilidades e manipulação de modelos de inteligência artificial.

Entre os projetos identificados estão:

PrivHunterAI – ferramenta que usa modelos como DeepSeek, GPT e Kimi para detectar vulnerabilidades de escalonamento de privilégios

ChatGPTJailbreak – coleção de prompts destinados a contornar restrições de segurança em modelos de IA

banana_blackmail – ransomware desenvolvido em Go

InfiltrateX – scanner de vulnerabilidades para escalonamento de privilégios

VigilantEye – ferramenta de monitoramento de vazamento de dados sensíveis em bancos de dados

Esses projetos indicam um forte interesse do desenvolvedor em exploração ofensiva e manipulação de sistemas de inteligência artificial.

Possíveis ligações com operações cibernéticas do governo chinês

Pesquisadores também identificaram interações do desenvolvedor com organizações associadas a operações cibernéticas patrocinadas pelo Estado chinês.

Uma dessas empresas é a Knownsec 404, uma companhia chinesa de segurança que sofreu um grande vazamento de dados no ano passado, expondo mais de 12 mil documentos internos.

Os documentos vazados revelaram:

ferramentas de hacking utilizadas pela empresa

dados de clientes governamentais

registros telefônicos sul-coreanos roubados

informações sobre infraestrutura crítica de Taiwan

detalhes de operações cibernéticas conduzidas contra outros países

Segundo análises da DomainTools, a Knownsec atua como um contratado cibernético alinhado ao governo chinês, possuindo ligações com o Exército de Libertação Popular (PLA) e com o Ministério de Segurança do Estado da China (MSS).

Tentativa de esconder vínculos com banco de vulnerabilidades chinês

Pesquisadores também notaram que o desenvolvedor removeu recentemente referências em seu perfil GitHub a um prêmio recebido do CNNVD (China National Vulnerability Database).

Esse banco de vulnerabilidades é controlado pelo Ministério de Segurança do Estado da China, enquanto outro banco similar, o CNVD, é administrado pelo órgão de resposta a incidentes do país.

Especialistas afirmam que a remoção dessas referências pode indicar uma tentativa de ocultar possíveis vínculos institucionais, especialmente após o aumento da popularidade da CyberStrikeAI.

Ferramentas ofensivas com IA preocupam especialistas

Pesquisadores alertam que o uso crescente de ferramentas como a CyberStrikeAI representa uma nova etapa na evolução das armas cibernéticas, combinando automação com inteligência artificial para ampliar o alcance dos ataques.

Segundo especialistas, a disseminação dessas plataformas pode facilitar o acesso de grupos hackers a capacidades avançadas de exploração, reduzindo o nível técnico necessário para conduzir campanhas em larga escala.