top of page

França decide trocar Windows por Linux no governo

A Direction Interministérielle du Numérique (DINUM), órgão responsável pela estratégia digital do governo francês, anunciou que irá substituir desktops com Microsoft Windows por distribuições Linux . A decisão faz parte de um plano mais amplo para reduzir a dependência de tecnologias estrangeiras — especialmente dos Estados Unidos — e fortalecer a chamada soberania digital do país. O anúncio foi feito durante um seminário interministerial que reuniu diferentes órgãos do gove

Hackers exploram falha antiga no ShowDoc para invadir servidores

Uma vulnerabilidade crítica no ShowDoc , plataforma de documentação e colaboração amplamente utilizada na China, passou a ser explorada ativamente por hackers, acendendo um alerta importante para ambientes que ainda utilizam versões desatualizadas do sistema. A falha, identificada como CVE-2025-0520 , possui pontuação CVSS de 9.4 — considerada crítica — e está relacionada a um problema clássico, porém altamente perigoso: upload irrestrito de arquivos . Na prática, o sistema n

CISA inclui novas falhas críticas exploradas ativamente em softwares da Fortinet, Microsoft e Adobe

A Cybersecurity and Infrastructure Security Agency (CISA), agência de segurança cibernética dos Estados Unidos, adicionou recentemente seis vulnerabilidades ao seu catálogo de Known Exploited Vulnerabilities (KEV) — lista que reúne falhas já exploradas por hackers em ataques reais. A inclusão indica um alto nível de risco, exigindo resposta imediata de organizações que utilizam os softwares afetados. As falhas impactam produtos amplamente utilizados de empresas como Fortine

OpenAI revoga certificado de apps macOS após ataque de Supply Chain envolvendo biblioteca Axios

A OpenAI confirmou um incidente envolvendo seu processo de desenvolvimento após a utilização de uma biblioteca comprometida durante a assinatura de seus aplicativos para macOS. A empresa afirmou que, apesar da gravidade potencial do cenário, não houve evidências de acesso a dados de usuários ou comprometimento de sistemas internos. O caso está diretamente ligado a um ataque de Supply Chain que afetou o ecossistema open source, explorando a popular biblioteca Axios, amplament

Booking.com confirma que dados de clientes podem ter sido acessados por hackers

A gigante global de reservas de viagens Booking.com confirmou que hackers conseguiram acessar dados pessoais de clientes, incluindo nome, e-mail, telefone e informações de reservas. O incidente veio à tona após usuários relatarem o recebimento de notificações da empresa e compartilharem detalhes do caso em fóruns online. Segundo comunicado enviado aos clientes, “terceiros não autorizados podem ter acessado determinadas informações relacionadas à sua reserva”, incluindo tamb

Academia gigante na Europa sofre ataque e tem dados de clientes expostos

A rede europeia de academias Basic-Fit confirmou ter sido alvo de um ataque cibernético que resultou no vazamento de dados pessoais de clientes em diversos países da União Europeia. O incidente, divulgado oficialmente nesta segunda-feira, afetou informações sensíveis de aproximadamente 1 milhão de usuários, incluindo cerca de 200 mil apenas na Holanda . Segundo a empresa, hackers conseguiram acessar e baixar dados armazenados em um sistema centralizado que reúne informações

Rockstar Games confirma acesso indevido a dados após ataque ligado à cadeia de supply chain em ambiente cloud

A desenvolvedora Rockstar Games confirmou que sofreu um acesso não autorizado a dados corporativos após alegações do grupo hacker ShinyHunters, que afirma ter invadido sistemas associados à empresa por meio de uma plataforma de análise em nuvem. O grupo ameaçou divulgar as informações caso um resgate não seja pago até o dia 14 de abril, elevando a tensão em torno do incidente. Em resposta oficial, a Rockstar minimizou o impacto, afirmando que apenas uma quantidade limitada de

FBI e polícia da Indonésia derrubam plataforma de phishing W3LL usada para fraudes milionárias

Uma operação conjunta entre o FBI e autoridades da Indonésia desmantelou uma das plataformas de phishing mais estruturadas dos últimos anos: o W3LL. A ferramenta, amplamente utilizada no submundo do cibercrime, permitia que hackers criassem páginas falsas de login altamente convincentes por cerca de US$ 500, facilitando o roubo de credenciais em larga escala. De acordo com o escritório do FBI em Atlanta, a ação resultou na apreensão da infraestrutura que sustentava o serviço

Reino Unido endurece combate à “nudificação” por IA e ameaça executivos de tecnologia com prisão

O governo do Reino Unido elevou o tom no enfrentamento à disseminação de imagens íntimas não consensuais geradas ou manipuladas por ferramentas de inteligência artificial. Na sexta-feira, autoridades britânicas anunciaram o envio formal de uma proposta de alteração em um projeto de lei criminal que poderá responsabilizar pessoalmente executivos de empresas de tecnologia caso suas plataformas não removam esse tipo de conteúdo de forma adequada. A medida surge em meio à forte

Ataque de ransomware a fornecedor paralisa sistemas e impacta hospitais na Holanda

Um ataque de ransomware contra a ChipSoft expôs a fragilidade da infraestrutura digital do setor de saúde europeu, provocando indisponibilidade de sistemas críticos utilizados por hospitais e pacientes em toda a Holanda. O incidente, confirmado pelo Z-CERT, ocorreu no dia 7 de abril e levou a empresa a desativar preventivamente partes de seus serviços digitais. A medida afetou diretamente plataformas amplamente utilizadas, como sistemas de prontuário eletrônico e ferramentas

Vazamento expõe arquivos sensíveis da polícia de Los Angeles após invasão a sistema jurídico

Um incidente de segurança envolvendo o Los Angeles Police Department (LAPD) acendeu o alerta sobre os riscos associados ao uso de plataformas terceirizadas para armazenamento e compartilhamento de dados sensíveis. Hackers conseguiram acessar um sistema digital utilizado pelo Los Angeles City Attorney’s Office, expondo milhares de documentos confidenciais relacionados a investigações policiais e processos judiciais. De acordo com informações divulgadas oficialmente , o acesso

Regulador dos EUA propõe novas regras para conter robocalls e endurecer penalidades contra operadoras

A Federal Communications Commission (FCC) anunciou uma nova proposta regulatória que pode mudar significativamente a forma como operadoras de telefonia lidam com chamadas automatizadas ilegais, conhecidas como robocalls. A medida busca aumentar a responsabilidade das empresas que originam chamadas e reforçar mecanismos de identificação de clientes, em uma tentativa de frear fraudes que continuam afetando milhões de consumidores. A proposta, apresentada nesta quinta-feira, am

Hackers miram departamentos financeiros e roubam milhões de empresas russas com transferências disfarçadas de salários

Uma nova onda de ataques cibernéticos mostrou como áreas financeiras continuam entre os alvos mais sensíveis dentro das empresas. Desta vez, hackers conseguiram desviar milhões de rublos de companhias russas após invadir computadores de profissionais da contabilidade e transformar transações fraudulentas em pagamentos que pareciam fazer parte da folha salarial. De acordo com um relatório divulgado nesta semana pela empresa russa de cibersegurança F6, a campanha foi conduzida

Nova variante do malware Chaos mira ambientes em nuvem mal configurados e adiciona proxy SOCKS

Uma nova variante do malware Chaos está ampliando seu alcance e agora passa a explorar ambientes em nuvem mal configurados, indicando uma evolução significativa nas estratégias de ataque. Antes focado principalmente em roteadores e dispositivos de borda, o malware agora mira infraestruturas cloud vulneráveis, aproveitando falhas de configuração para obter acesso inicial e executar código remotamente. O Chaos foi identificado originalmente em 2022 como um malware multiplatafo

Grupo hacker Masjesu transforma câmeras e dispositivos IoT em serviço de ataques DDoS sob demanda

Uma nova botnet chamada Masjesu está ganhando destaque no cenário global de cibersegurança ao operar como um serviço de DDoS sob demanda , explorando milhares de dispositivos IoT comprometidos. Ativa desde 2023, a infraestrutura vem sendo promovida em canais do Telegram, permitindo que clientes contratem ataques de negação de serviço de forma acessível e escalável. A operação, também conhecida como XorBot devido ao uso de criptografia baseada em XOR para ocultar comandos e ca

Falha zero-day no Adobe Reader é explorada por hackers via PDFs maliciosos desde 2025

Uma vulnerabilidade crítica do tipo zero-day no Adobe Reader está sendo explorada ativamente por hackers desde pelo menos dezembro de 2025, por meio de documentos PDF maliciosos cuidadosamente elaborados. A falha, até então desconhecida, permite a execução de ações avançadas nos sistemas das vítimas, sem que haja correções disponíveis até o momento. A descoberta foi detalhada por Haifei Li, da empresa EXPMON, que identificou um artefato suspeito denominado “Invoice540.pdf”,

CIA reforça divisão de ciberespionagem e amplia foco em operações ofensivas digitais

A CIA promoveu discretamente sua divisão de ciberespionagem a um novo patamar estratégico, sinalizando uma mudança relevante na postura dos Estados Unidos no cenário digital. O Centro de Inteligência Cibernética (CCI), que desde 2015 operava dentro da Diretoria de Inovação Digital, foi elevado a um “mission center” — estrutura que garante maior autonomia, orçamento e prioridade dentro da agência. A decisão foi liderada pelo diretor John Ratcliffe como parte de uma reestrutura

Grupo hacker russo APT28 utiliza malware PRISMEX em campanha contra Ucrânia e aliados da OTAN

Um novo movimento no cenário de ciberespionagem internacional acendeu alertas entre especialistas em segurança. O grupo hacker russo APT28, também conhecido como Forest Blizzard e Pawn Storm, foi associado a uma campanha sofisticada de ataques direcionados contra a Ucrânia e países aliados da OTAN. A operação utiliza um conjunto inédito de malwares chamado PRISMEX , projetado para espionagem avançada e possível sabotagem. De acordo com análises conduzidas pela Trend Micro , a

Novo ataque “GPUBreach” permite escalada total de privilégios via falhas em memória de GPUs

Uma nova linha de pesquisas acadêmicas revelou um cenário preocupante para a segurança de ambientes que utilizam alto poder computacional, especialmente em inteligência artificial e cloud. Um conjunto de técnicas, liderado pelo ataque denominado GPUBreach , demonstrou ser capaz de explorar falhas na memória de GPUs modernas para alcançar algo até então considerado improvável: o controle total do sistema, incluindo privilégios de nível root. O estudo, conduzido por especialist

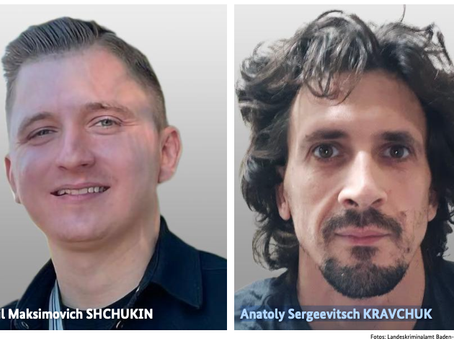

Polícia alemã identifica líderes do grupo hacker REvil responsável por mais de 130 ataques de ransomware

O Bundeskriminalamt (BKA), principal órgão de investigação criminal da Alemanha, revelou a identidade de dois dos principais integrantes do grupo hacker REvil , uma das operações de ransomware mais agressivas dos últimos anos. A organização foi responsável por dezenas de ataques de alto impacto em escala global, incluindo incidentes que atingiram grandes empresas e infraestruturas críticas. Entre os identificados está Daniil Maksimovich Shchukin , cidadão russo de 31 anos, ap

bottom of page