top of page

Inteligência artificial apaga banco de dados de empresa em segundos

Um incidente envolvendo um agente de inteligência artificial acendeu um alerta crítico sobre os riscos emergentes do uso de automação em ambientes de produção. A startup PocketOS teve seu banco de dados de produção completamente apagado em apenas 9 segundos após uma ação automatizada executada por um agente baseado no Cursor, utilizando o modelo Claude Opus. O caso, apesar de ter tido recuperação dos dados, expõe uma cadeia de falhas técnicas e operacionais que ilustram um no

Como a cadeia de suprimentos de software se tornou alvo para vazamento de código-fonte e credenciais

Uma campanha sofisticada de ataque à cadeia de suprimentos de software está comprometendo ferramentas amplamente utilizadas por desenvolvedores e equipes de segurança, ampliando significativamente o risco para empresas em todo o mundo. O incidente mais recente envolve a Checkmarx, que confirmou indícios de que dados sensíveis publicados online — incluindo código-fonte, chaves de API e credenciais — tiveram origem em um de seus repositórios no GitHub, após alegações do grupo d

ABES e IEA/USP lançam obra estratégica sobre o futuro digital do Brasil estruturada em quatro pilares fundamentais

Evento híbrido em São Paulo marca o lançamento de livro com 106 artigos que conectam regulação, inteligência artificial, poder econômico e impacto social ABES (Associação Brasileira das Empresas de Software), em parceria com o IEA/USP (Instituto de Estudos Avançados da Universidade de São Paulo), promove nesta terça-feira, dia 28 de abril, das 9h às 11h, o lançamento do livro “Tecnologia e inovação: governança, estratégia e desenvolvimento digital do Brasil – uma coletânea d

Worm de supply chain compromete pacotes npm e se propaga roubando tokens de desenvolvedores

Pesquisadores de segurança identificaram uma nova campanha altamente sofisticada que compromete pacotes do ecossistema npm para distribuir um worm auto-propagável capaz de se espalhar por meio do roubo de credenciais de desenvolvedores. A atividade, monitorada pelas empresas Socket e StepSecurity, foi denominada CanisterSprawl e representa mais uma evolução crítica nos ataques à cadeia de suprimentos de software. O ataque começa com a inserção de código malicioso em pacotes l

Funcionários da NASA são enganados em campanha de phishing ligada à China para roubo de software militar

Uma investigação conduzida pelo NASA Office of Inspector General revelou uma campanha de spear phishing altamente direcionada que enganou funcionários da NASA e colaboradores por anos, resultando no vazamento de softwares sensíveis com potencial uso militar e aeroespacial. De acordo com o relatório, um cidadão chinês identificado como Song Wu se passou por pesquisadores e engenheiros norte-americanos para induzir vítimas a compartilharem códigos e ferramentas proprietárias. A

Extensões falsas do VS Code espalham malware GlassWorm v2 contra desenvolvedores

Pesquisadores identificaram uma nova onda da campanha GlassWorm, agora chamada de GlassWorm v2, envolvendo 73 extensões falsas publicadas no repositório Open VSX, usado por desenvolvedores que trabalham com ambientes como VS Code, Cursor, Windsurf e VSCodium. As extensões foram criadas como cópias de pacotes legítimos, usando nomes parecidos, ícones e descrições quase idênticas. Essa técnica, conhecida como typosquatting, tenta enganar usuários que procuram extensões populare

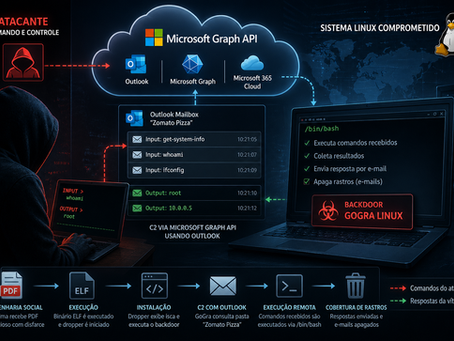

Hackers usam Microsoft Graph para criar backdoor em sistemas Linux

O grupo hacker conhecido como Harvester foi associado a uma nova evolução de sua operação de espionagem cibernética, desta vez utilizando uma variante para Linux do backdoor GoGra. A campanha, identificada por pesquisadores da Symantec e da VMware Carbon Black, tem como provável alvo organizações no Sul da Ásia, com indícios de atividade concentrada na Índia e no Afeganistão. O diferencial técnico dessa operação está no uso de infraestrutura legítima da Microsoft como canal d

Lotus Wiper: novo malware destrutivo atinge sistemas de energia na Venezuela

Pesquisadores da Kaspersky identificaram um malware inédito do tipo wiper, batizado de Lotus Wiper, utilizado em uma campanha altamente destrutiva contra o setor de energia e utilities na Venezuela. Os ataques ocorreram entre o final de 2025 e o início de 2026 e têm como principal objetivo inutilizar completamente os sistemas afetados, sem qualquer indício de motivação financeira. Diferente de campanhas tradicionais de ransomware, o Lotus Wiper não inclui instruções de pagame

Backdoor FIRESTARTER compromete dispositivos Cisco e sobrevive até após aplicação de patches

A Agência de Segurança Cibernética e de Infraestrutura dos EUA (CISA) revelou um incidente crítico envolvendo um dispositivo Cisco Firepower pertencente a uma agência federal, comprometido por um malware avançado chamado FIRESTARTER. A ameaça, associada a um grupo APT, demonstra um nível elevado de sofisticação ao conseguir manter persistência mesmo após a aplicação de correções de segurança. O ataque explora vulnerabilidades previamente corrigidas no software Cisco ASA, incl

Microsoft corrige falha crítica no ASP.NET Core que podia permitir elevação de privilégios

A Microsoft lançou atualizações emergenciais fora do ciclo regular de correções para corrigir uma vulnerabilidade crítica no ASP.NET Core que poderia permitir que um invasor elevasse privilégios em aplicações afetadas. A falha, rastreada como CVE-2026-40372, recebeu pontuação CVSS 9.1 de 10 e foi classificada pela empresa como de severidade “Importante”. Segundo o alerta da Microsoft, o problema está relacionado à verificação inadequada de assinaturas criptográficas no ASP.NE

Panasonic lança QR Codes “travados por dispositivo” para acelerar cadastro biométrico facial em sistemas de acesso

A Panasonic anunciou uma nova abordagem para otimizar o cadastro biométrico em sistemas de controle de acesso: QR Codes que funcionam apenas em dispositivos e ambientes autorizados. A tecnologia foi incorporada ao seu serviço de gestão de acesso físico, conhecido como “Site Management Service”, com o objetivo de reduzir gargalos no processo de registro facial. O problema identificado pela empresa é comum em ambientes corporativos e industriais: o onboarding biométrico costum

Apple corrige falha no iOS que permitiu recuperar mensagens apagadas do Signal

A Apple lançou uma correção de segurança para iOS e iPadOS após identificar uma falha no sistema de notificações que podia manter armazenadas, no próprio dispositivo, notificações que deveriam ter sido apagadas. A vulnerabilidade, registrada como CVE-2026-28950, foi classificada pela empresa como um problema de registro de dados, corrigido por meio de melhorias na forma como informações sensíveis são removidas ou ocultadas dos logs internos do sistema. Segundo a Apple, “notif

Ex-engenheiro da Microsoft revela como o medidor de CPU do Windows “mostra o passado” — e por que ele já não reflete toda a realidade atual

Um dos recursos mais icônicos do sistema operacional Windows acaba de ganhar uma nova interpretação técnica. O medidor de uso de CPU do Gerenciador de Tarefas, ferramenta amplamente utilizada por usuários e profissionais de TI, não representa exatamente o que está acontecendo em tempo real — mas sim um retrato recente do passado. A explicação vem de Dave Plummer, responsável pela primeira versão do Task Manager. Segundo ele, o valor exibido não é uma leitura instantânea do us

Insiders maliciosos: quando o desafio é conscientizar as ameaças internas

Por Priscila Meyer — CEO da Eskive, especialista em segurança da informação com foco no risco humano Nos últimos tempos, vimos uma sequência de incidentes de cibersegurança — incluindo no setor bancário e em órgãos públicos ligados ao Governo Federal — que tiveram como ponto de partida ações voluntárias ou involuntárias de agentes internos. Foi a partir dessa aparente “tendência” que eu desenvolvi uma pergunta simples, mas que me tirou o sono por bastante tempo pensando em su

Ex-negociador de ransomware se declara culpado por trair vítimas e colaborar com grupo hacker BlackCat

Um caso que expõe uma das camadas mais sensíveis do ecossistema de resposta a incidentes ganhou novos desdobramentos nos Estados Unidos. Angelo Martino, ex-negociador de ransomware, declarou-se culpado por colaborar com o grupo hacker ALPHV/BlackCat, traindo empresas que haviam contratado sua própria equipe para lidar com ataques cibernéticos. Martino atuava em uma empresa de resposta a incidentes — identificada em documentos judiciais como “Company-1”, associada à empresa Di

Estudo da Vantico revela que 27% das vulnerabilidades altas ficam abertas por mais de 70 dias

Terceira edição do Inside Pentesting da Vantico analisou centenas de testes conduzidos pela Vantico em 2025 e o cenário de ameaças que se constrói em 2026. A discussão sobre segurança ofensiva costuma girar em torno de um único problema: identificar vulnerabilidades. Mas os dados da terceira edição do Inside Pentesting, um estudo anual produzido pela Vantico com base em centenas de pentest realizados, revelam que o verdadeiro gap pode estar em outro lugar. Das vulnerabilidade

Linux 7.1 trará novo driver NTFS opcional e pode marcar o fim da solução da Paragon

O desenvolvimento do Linux continua avançando rapidamente, e a futura versão 7.1 já começa a ganhar forma com uma mudança relevante: a introdução de um novo driver NTFS com suporte completo de leitura e escrita diretamente no kernel. A novidade promete melhorar a integração com o ecossistema Windows, embora também sinalize uma possível substituição de soluções existentes. O novo driver foi desenvolvido por Namjae Jeon, conhecido por contribuições importantes em sistemas de a

GitHub suspende novas assinaturas do Copilot após explosão de demanda e limita uso para conter custos de IA

A Microsoft, por meio do GitHub, decidiu interromper temporariamente novas assinaturas do GitHub Copilot para planos individuais. A medida afeta as modalidades Pro, Pro+ e Student e foi adotada diante de um cenário crescente de pressão sobre infraestrutura e custos operacionais. Segundo a empresa, o principal fator por trás da decisão é a evolução dos chamados “agentic workflows” — fluxos de trabalho baseados em agentes de IA que executam tarefas mais complexas, paralelas e

Domínio da Oracle no mercado de bancos de dados começa a enfraquecer com avanço da nuvem, IA e novas plataformas

Um novo levantamento do Gartner revela uma mudança silenciosa, porém consistente, no mercado global de sistemas de gerenciamento de banco de dados (DBMS). Embora as transformações ocorram de forma gradual, o recado é claro: os grandes fornecedores tradicionais estão, aos poucos, perdendo espaço para plataformas cloud e novos players impulsionados por dados, analytics e inteligência artificial. De acordo com a análise, entre os líderes de 2011 — Oracle, IBM, Microsoft e SAP —

Falhas críticas no Cisco SD-WAN já estão sendo exploradas e CISA impõe prazo emergencial para correção

A agência de cibersegurança dos Estados Unidos, CISA, emitiu um alerta urgente sobre a exploração ativa de vulnerabilidades críticas na plataforma Cisco Catalyst SD-WAN Manager. Três falhas foram adicionadas ao catálogo de vulnerabilidades exploradas ativamente (Known Exploited Vulnerabilities – KEV), com um prazo extremamente curto: apenas quatro dias para que órgãos federais realizem a correção. A plataforma afetada ocupa um papel central em ambientes corporativos, sendo r

bottom of page